ФотографіїВекториІлюстраціїБезкоштовні зображенняВідеороликиМузика і звукиШІ-генератор зображеньБезкоштовний інструмент для видалення фонуБезкоштовний інструмент для видалення фону відеоБезкоштовний інструмент для збільшення зображеньПошук за зображеннямДля бізнесуНаші ціни

Фотографії

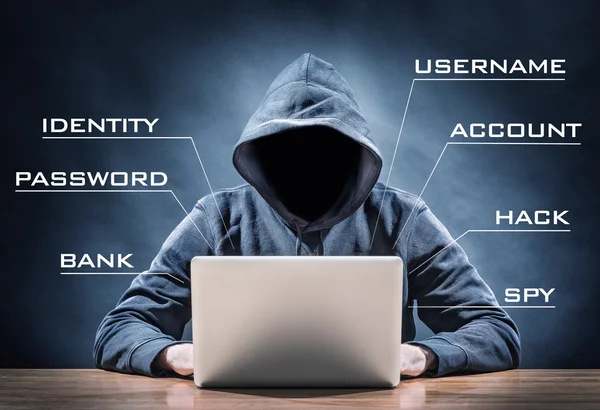

Стокові фотографії за запитом Хакери

100 000 зображень за запитом Хакери доступні у межах роялті-фрі ліцензії

- Найкращий вибір

- Нові

- Популярні

- Головна

- Фотографії

- Фото і зображення за запитом: хакери